Web入门(信息搜集1-20)

Web入门(信息搜集1-20)

web信息搜集

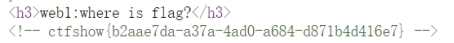

web1 源码

F12查看源代码或者Ctrl+U都可以

web2 js前台拦截

做法和1一样,只是过滤了F12只能用Ctrl+U

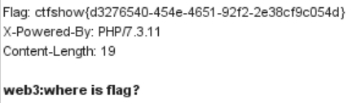

web3 响应头

抓个包,flag在返回包

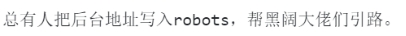

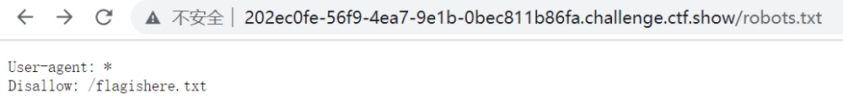

web4 robots.txt

提示有说到robots

所以查看robots.txt

查看/flagishere.txt

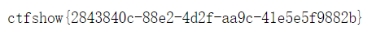

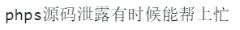

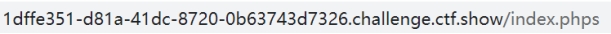

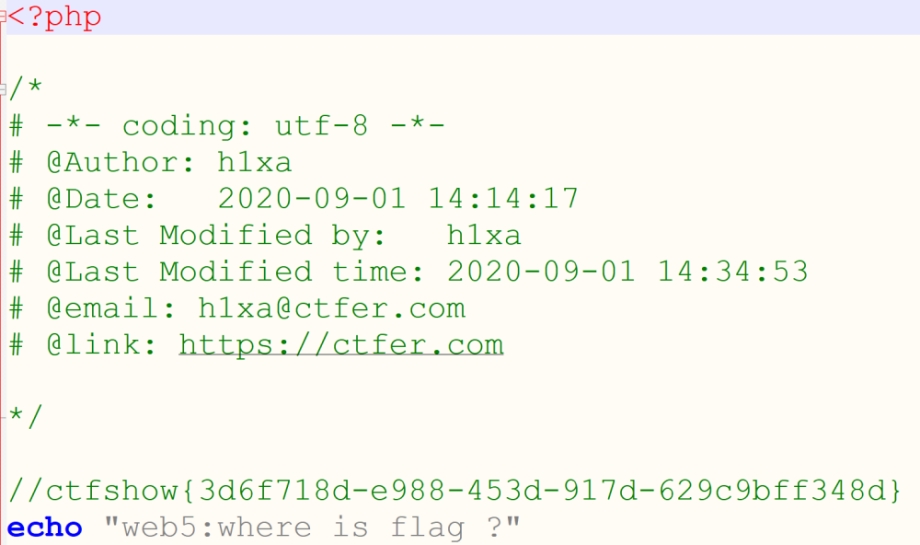

web5 index.phps

看到提示,和php源码有关熟悉

phps文件泄露,phps存放着php源码,可通过尝试访问/index.phps读取,或者尝试扫描工具扫描读取。

、

、

会下载一个php文件

打开文件注释里就有flag

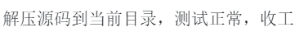

web6 www.zip

网站备份压缩文件 漏洞成因

在网站的升级和维护过程中,通常需要对网站中的文件进行修改。此时就需要对网站整站或者其中某一页面进行备份。

当备份文件或者修改过程中的缓存文件因为各种原因而被留在网站 web 目录下,而该目录又没有设置访问权限时,便有可能导致备份文件或者编辑器的缓存文件被下载,导致敏感信息泄露,给服务器的安全埋下隐患。

该漏洞的成因主要有是管理员将备份文件放在到 web 服务器可以访问的目录下。

该漏洞往往会导致服务器整站源代码或者部分页面的源代码被下载,利用。源代码中所包含的各类敏感信息,如服务器数据库连接信息,服务器配置信息等会因此而泄露,造成巨大的损失。

被泄露的源代码还可能会被用于代码审计,进一步利用而对整个系统的安全埋下隐患。

.rar .zip .7z .tar.gz .bak .swp .txt

输入常见的源码包名字www.zip

会下载一个压缩包

压缩包里的文件提示flag在/fl000g.txt

直接访问得到flag

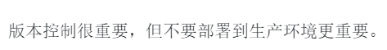

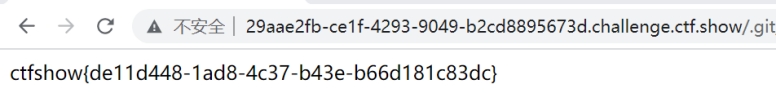

web7 git

根据提示

版本控制,想到常用的版本控制工具git,svn,尝试访问.git和.svn,在.git中发现flag

此题通过访问/.git/即可获得flag

web8 svn

版本控制器,不是git泄露就是svn泄露

此题通过访问/.svn/即可获得flag

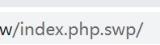

web9 vim缓存

通过访问index.php.swp,访问首页中的交换文件下载缓存文件

vim缓存泄露,在使用vim进行编辑时,会产生缓存文件,操作正常,则会删除缓存文件,如果意外退出,缓存文件保留下来,这是时可以通过缓存文件来得到原文件,以index.php来说,第一次退出后,缓存文件名为 .index.php.swp,第二次退出后,缓存文件名为.index.php.swo,第三次退出后文件名为.index.php.swn

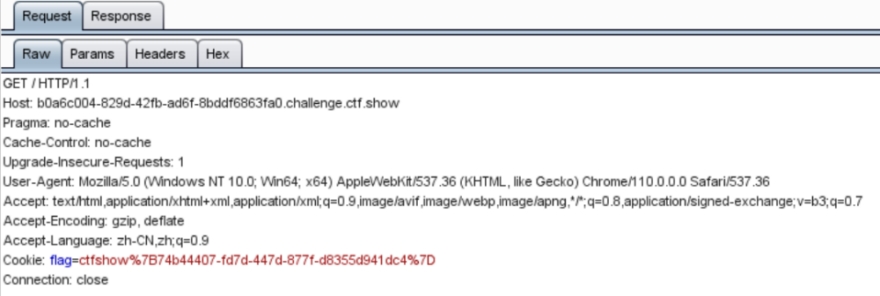

web10 cookie

查看cookie方法教程

https://jingyan.baidu.com/article/fedf073780da6335ac897799.html

抓个包,就在里面

然后解码就可以了

web11 域名解析

这题应运了域名解析查询

flag就在txt中

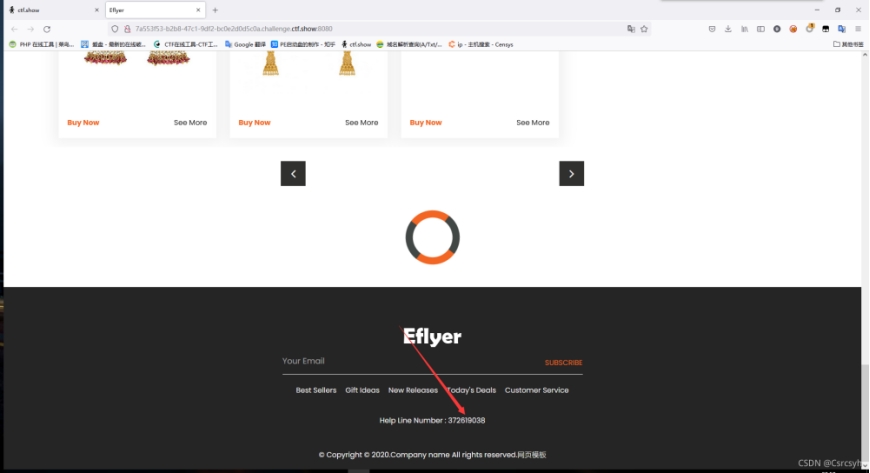

web12 公开信息

根据提示在网页最下面发现电话号码

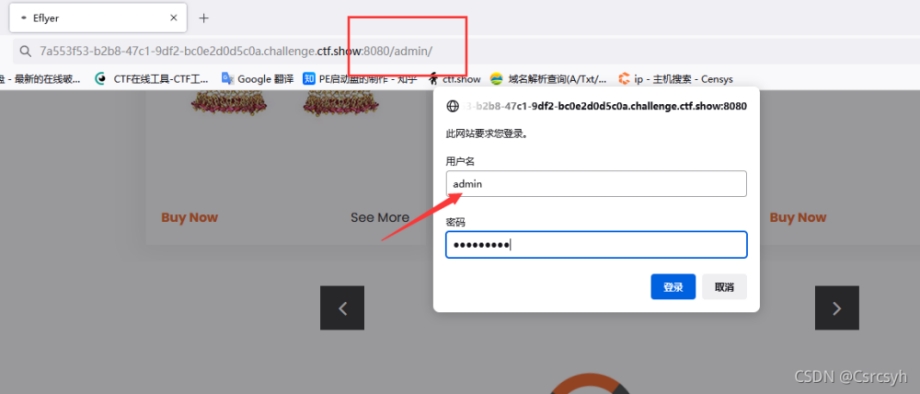

根据提示访问admin文件

登录成功后就可以找到flag

web13 技术文档敏感信息

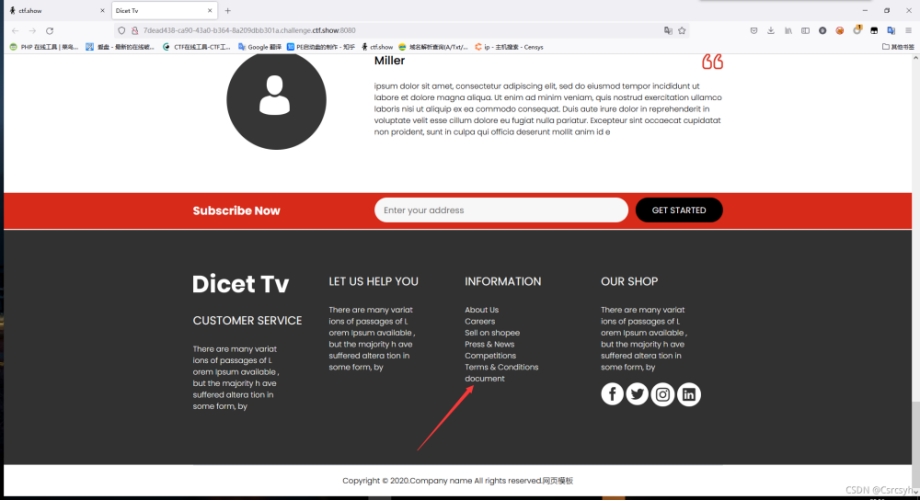

页面滑道最下方发现小写的document

访问即可获得一些敏感信息

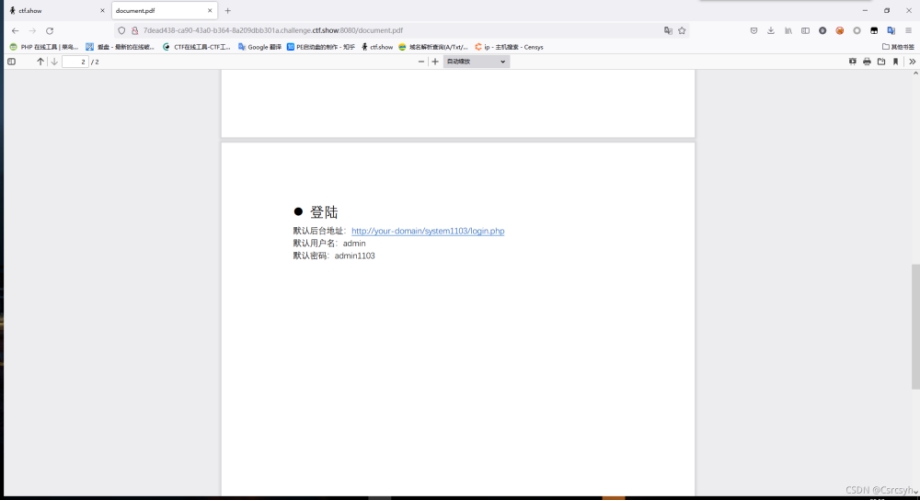

注意这里是.pdf文件

然后通过访问/system1103/login.php,并用其泄露的账号密码进行登录

就可以找到flag

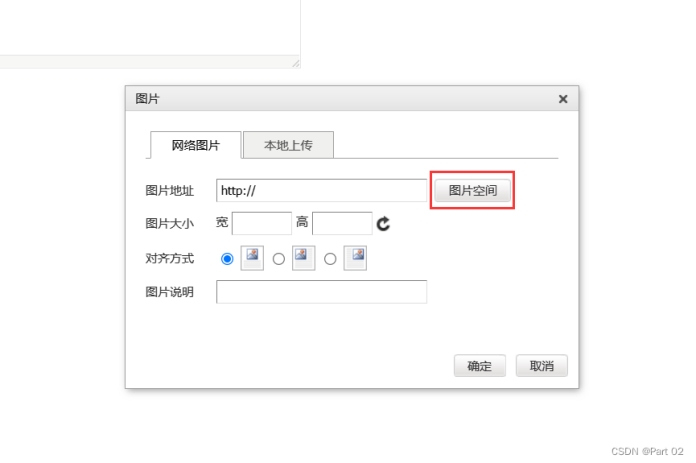

web14 editor

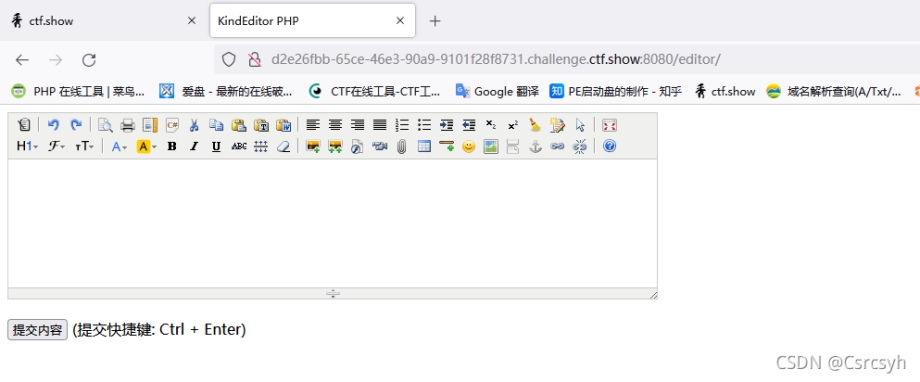

根据题目访问/editor/

在编辑器中有很多个地方有 xx 空间,在里面可以看到很多目录

在其图片空间中找到flag路径

/editor/attached/image/var/www/html/nothinghere/fl000g.txt

/nothinghere/fl000g.txt

访问得到 flag

web15 邮箱泄露

进入网址后可以在底部看到一个qq邮箱地址

通过搜索这个QQ号,可以知道这个号主是陕西西安人

进入admin

发现有一个忘记密码

发现密保问题是我所在的城市

输入西安就可以重置密码

登录就可以获得flag

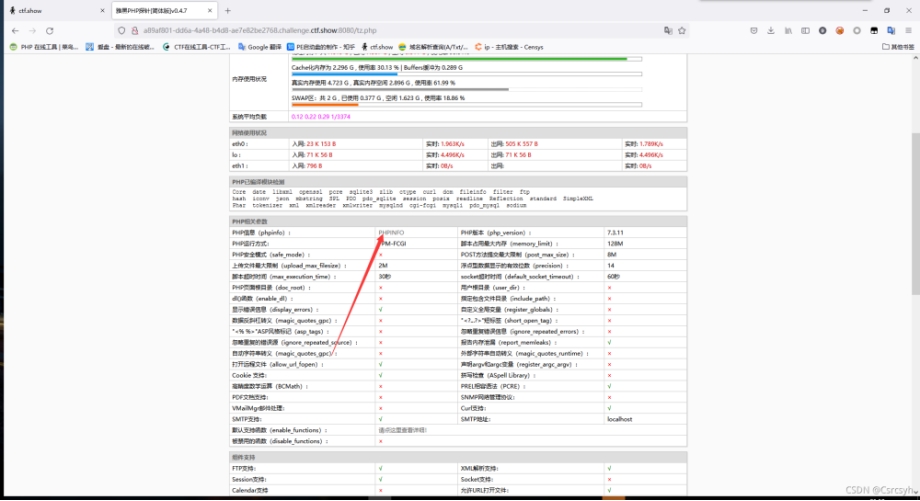

web16 tz.php

题目提示对于测试用的探针,使用完毕后要及时删除,可能会造成信息泄露

通过提示我们直接访问tz.php

点击PHPinfo

就可以找到flag了

web17 backup.sql

根据提示直接访问backup.sql

在下载的文件里就有flag

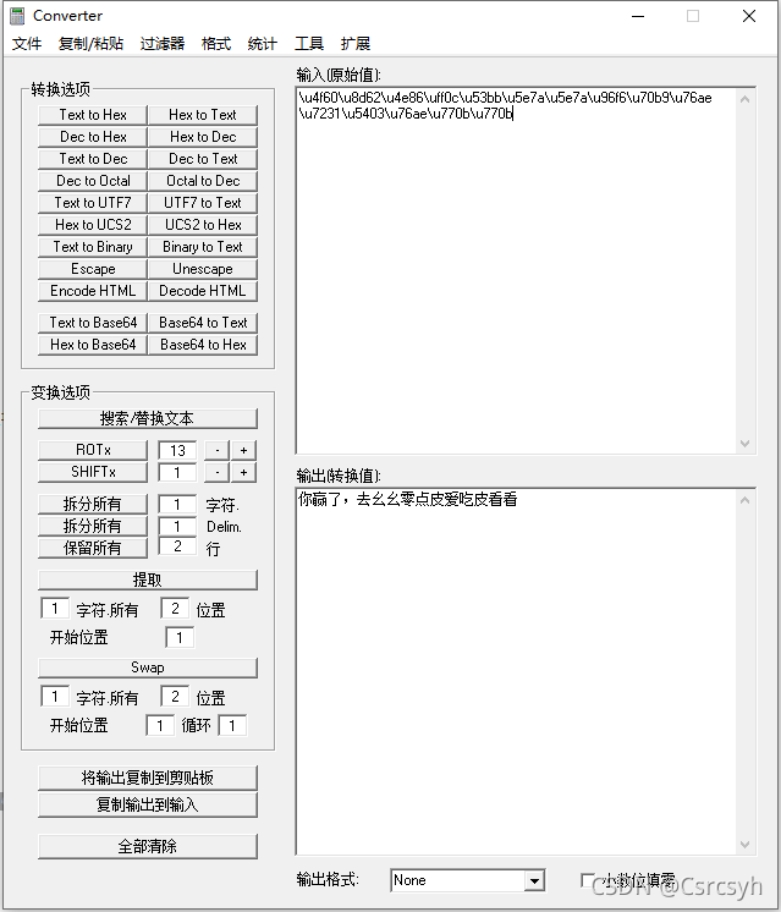

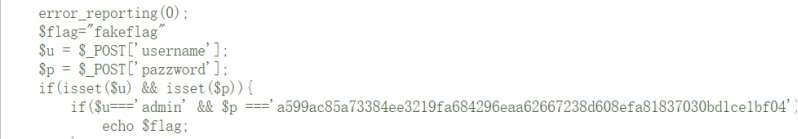

web18 js

这类题都是查看源码

找js文件

找到胜利条件

解密

根据谐音\u4f60\u8d62\u4e86\uff0c\u53bb\u5e7a\u5e7a\u96f6\u70b9\u76ae\u7231\u5403\u76ae\u770b\u770b

访问110.php

得到答案

web19 前端密钥

查看源代码

·

发现flag验证方法

通过post传参

在返回包中就可以看到flag

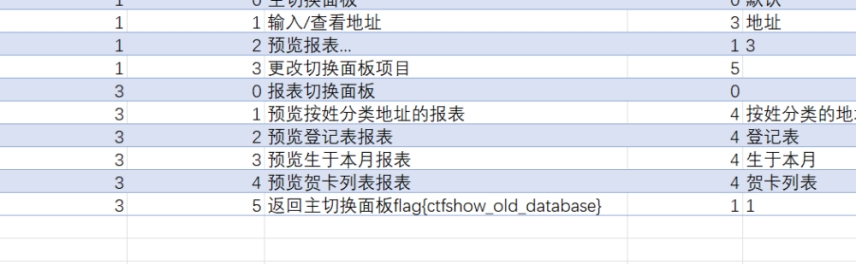

web20 mdb文件

mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱库了。

原理:mdb文件是早期asp+access构架的数据库文件 直接查看url路径添加/db/db.mdb 下载文件通过二进制编辑软件打开或者通过EasyAccess.exe打开搜索flag即可

根据题目提示访问路径/db/db.mdb,下载mdb文件

用access打开发现有问题打不开用Excel打开

- 感谢你赐予我前进的力量